Cyber Security: sistemi hardware per la sicurezza

Tipologie di firewall

L’infrastruttura informatica è composta di hardware e software, in questo articolo ci occuperemo dell’hardware e nel prossimo del software. È importante analizzare queste due componenti per poter capire quali sono le basi per impostare la sicurezza informatica. L’ hardware è qualcosa di fisico, un oggetto, qualcosa che possiamo toccare con mano e guardare da vicino. Il primo sistema hardware per la protezione è il firewall. Il secondo hardware per la protezione dei dati è, in ambito PMI, il dominio: un server come Windows Server, per limitare l’accesso ai dati ed ai personal computer.

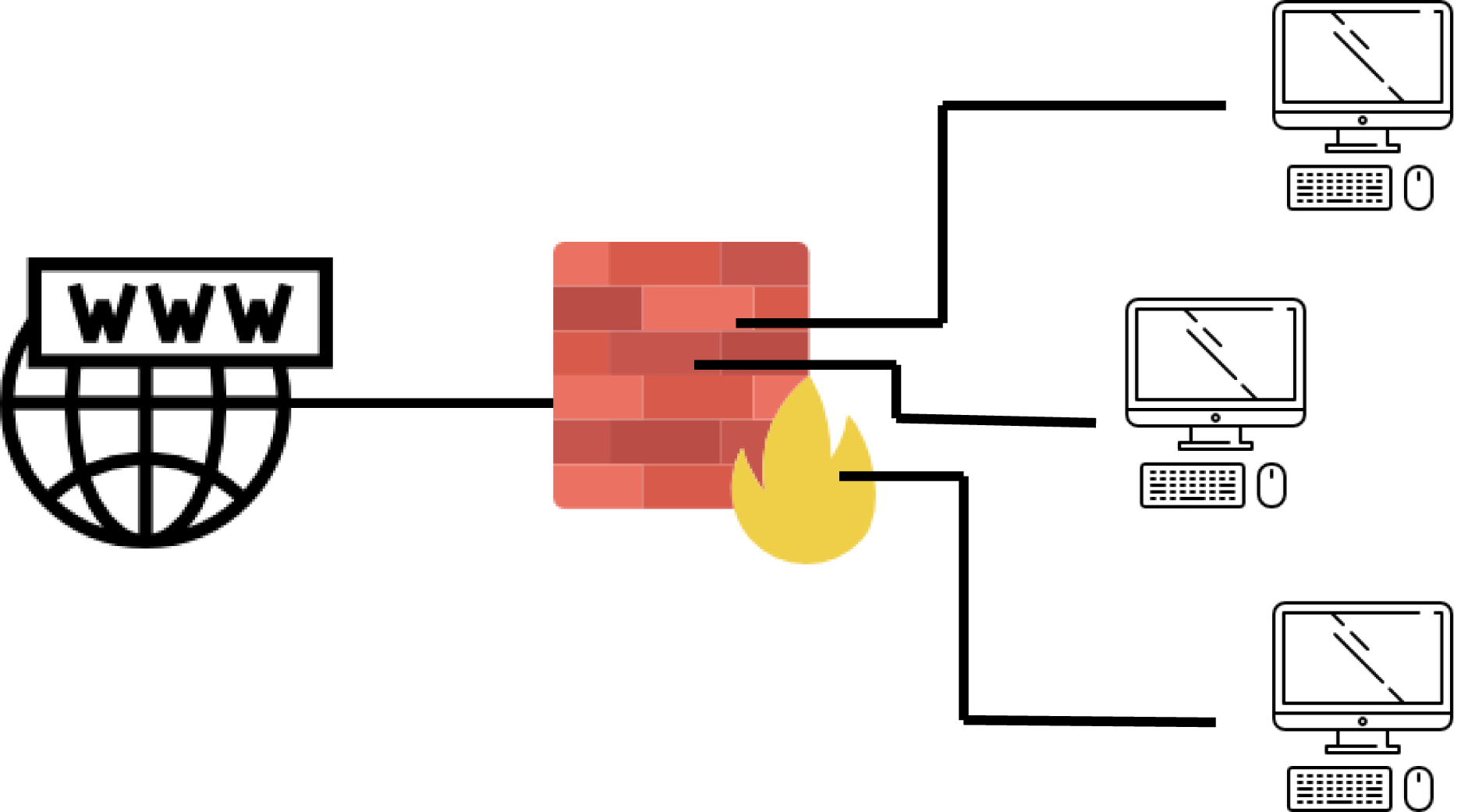

Nel sito Cisco.com il firewall viene definito così “Un firewall è un dispositivo per la sicurezza della rete che permette di monitorare il traffico in entrata e in uscita utilizzando una serie predefinita di regole di sicurezza per consentire o bloccare gli eventi.”

Il firewall è sia software che hardware, qui parleremo del secondo tipo, quello appunto “fisico”. Questo componente hardware è sempre di tipo stand-alone quindi non ha installato all’interno di alcunché ma si appoggia accanto al router al quale va collegato. Al firewall poi si collega l’intera infrastruttura LAN. L’infrastruttura locale, la LAN per intenderci, è da considerarsi sicura se non connessa ad internet. Si, proprio così! Ma non possiamo stare senza connessione ad internet, senza scaricare o navigare o inviare email/file, dati.

In ambito casalingo una LAN ben strutturata non è un tassello fondamentale, ma comunque importante. Ipotizziamo una piccola/media abitazione con 4 persone: basta un router wifi nel corridoio per fornire accesso internet a tutta la famiglia. Di che infrastruttura parliamo? È un’infrastruttura senza fili, niente di più. L’unica accortezza è di usare un password abbastanza lunga e che contenga lettere e numeri e che non sia riconducibile a noi.

Come funziona il firewall

Il firewall ha lo scopo di proteggerci da attacchi esterni ed interni. Gli attacchi esterni possono verificarsi anche in modo casuale, gli hacker attaccano gruppi di IP (quindi una sequenza di numeri tipo 44.99.231.111) così potremmo ritrovarci nel mezzo di un attacco senza un perché. Potrebbero esserci anche attacchi dall’interno grazie a virus o malware che provano a contattare i propri server per inviare i nostri dati carpiti sul nostro pc. Insomma, anche in un’abitazione serve un firewall.

Ma il firewall è ormai integrato nei router che utilizziamo, di qualsiasi marca ed operatore telefonico. La bravura dei programmatori ed ingegneri informatici è stata quella di offrirci dei prodotti del tipo “plug&play” ossia “collega&usa”. Così tutto è più semplice. Se invece consideriamo un piccolo ufficio, uno studio o una piccola/media azienda, ci rendiamo conto che la protezione diventa di importanza esponenziale.

Lo studio di un avvocato, di un dentista o una piccola azienda che vende prodotti per la casa, hanno in comune l’archivio dei clienti!

In questa epoca “digital” tutti, ma proprio tutti, fanno uso di internet per promuovere i propri prodotti e servizi. Immaginate il danno se si dovessero carpire i dati personali di tutti i clienti di uno studio legale. Ecco perché il firewall è diventato la protezione “di base” della connessione ad internet. Utile sapere che sul web esistono firewall più sofisticati di quelli inseriti nei router adsl. Un consiglio utile è di sceglierne uno dotato di sistema di sniffing, che permette di seguire i pacchetti dati sulla rete (quindi da quale computer partono o arrivano) e di segnalare le intrusioni indesiderate.

L’altra protezione hardware: il Dominio

La seconda protezione hardware è il Dominio. Il Dominio è un PC con installato una versione particolare del Sistema Operativo denominata in genere “Server”. Il Dominio per anni è stato appannaggio nelle aziende della Microsoft con il Windows Server (NT, 2000, 2003, ecc), anche la Apple ha creato una versione Server del proprio Mac OS che ha avuto un ruolo marginale perché meno famoso. Il Dominio sembra complicato nella gestione, ma non è così. E permette dei vantaggi di tutto rispetto.

Collegando i PC (in questo caso le definiamo workstation perché siamo a livello Professional) al Dominio abbiamo la possibilità di attuare subito delle “limitazioni” a vantaggio della sicurezza:

- accesso a singoli file e/o cartelle specifico per ogni utente o gruppo di utenti

- accesso alla workstation in specifici orari (si, si può limitare l’accesso a singolo pc!)

- accesso dell’utente ad una specifica workstation (addirittura!)

- accesso, o meno, a programmi sul Server (installati sul Server e di uso condiviso)

- effettuare i backup dei dati e scegliere chi può farlo

E tanto altro…

No, non è fantascienza! Si, si può realmente limitare l’accesso al proprio pc a specifici orari. Addirittura si può vincolare l’accesso di un utente ad una specifica workstation. Da notare che avere un Dominio, ci permette di avere maggiore controllo sui dati informatici e su chi può accedervi.

Spesso però, questo sistema viene scartato dalle PMI perché oneroso, ma quanto ci costa un furto di dati sensibili?

Al giorno d’oggi il bene più prezioso sono proprio i dati personali perché servono per la profilazione. Sembra strano ma, molte aziende pagano hackers per ottenere dati personali ed utilizzarli per scopi commerciali.

Come diciamo sempre, la sicurezza è uno stile di vita. Condividi il nostro stile di vita in Security!

Vuoi sentirti più sicuro? Iscriviti alla Newsletter e ricevi costanti aggiornamenti, offerte e novità. Clicca qui